Introducción y aspectos generales

A

medida que pasa el tiempo, las organizaciones, principalmente las de

gran tamaño, se apoyan, cada vez más, en las tecnologías de información

para realizar y controlar sus operaciones.

Los

sistemas de información utilizados pueden ser simples o complejos,

dependiendo de varios factores como: la cantidad de operaciones, el

tamaño de la empresa, la dispersión geográfica de los centros de trabajo

que la conforman, etc. En este sentido, conviene señalar que la mayoría

de los sistemas y el software que existe en la actualidad tienen una

arquitectura basada en el concepto ERP (Enterprise Resource Planning,

Planeación de Recursos Empresariales), SCM (Supply Chain Management,

Administración de la Cadena de Abastecimiento), CRM (Customer

Relationship Management, Administración de Relaciones con los Clientes) y

BI (Business Intelligence, Inteligencia de Negocios), cada una tiene

una serie de módulos, cuyas operaciones son registradas en una base de

datos central, a la cual se accede por medio de una red, desde lugares

remotos, independientemente del lugar donde operen; todo lo anterior,

bajo la denominación genérica de e-Business. Algunos de los módulos son

los de recursos humanos, adquisiciones, almacenes, tesorería, ventas,

proyectos de inversión, presupuesto y contabilidad.

Ante

este entorno, los auditores no pueden ser ajenos a la evolución

tecnológica y, por lo tanto, tienen que crear esquemas o mecanismos de

auditoría de acuerdo con las circunstancias y apoyarse con estos medios.

Por ello, las áreas de auditoría están incorporando auditores

especializados en tecnologías de información, quienes, además de revisar

aspectos técnicos como los procedimientos y desempeño de los centros de

cómputo, seguridad de la información y desarrollo de sistemas —entre

otros—, participan en las revisiones de las operaciones del negocio y en

el desarrollo de monitoreos junto con otros auditores, apoyándolos de

manera alternativa, así como en la construcción de sistemas

especializados para responder a las necesidades de administración de la

propia área y de la ejecución del proceso de auditoría interna.

En

la actualidad, se cuenta con una gran variedad de software, tanto para

la administración del área de auditoría como para la extracción y

análisis de datos, monitoreo continuo de las operaciones, administración

de riesgos, de cumplimiento con la Ley Sarbanes-Oxley (SOX), etc. Al

contar con esta gama de herramientas, el departamento de auditoría

cuenta con la flexibilidad necesaria para aplicar la mejor tecnología a

cada tarea específica, dependiendo también de diversos factores y de la

complejidad, objetivos, alcances y tareas a lograr por cada revisión.

Algunos

de los puntos básicos que consumen una considerable cantidad de tiempo

del grupo de auditores son, precisamente, los relacionados con la

revisión de los aspectos normativos, los cuales presentan una gran

oportunidad para incrementar la productividad en la auditoría, ya que

pueden automatizarse. Esto permite a los auditores dedicar mayor tiempo a

otros aspectos que deben generar propuestas de alto valor.

En

este sentido, los auditores pueden utilizar software especializado

sistemas con el propósito de analizarla y verificarla, principalmente,

en cuanto al cumplimiento normativo. De hecho, este enfoque es

considerado una mejor práctica por The Institute of Internal Auditors

(IIA), organización que cada año realiza una encuesta sobre el uso de

este tipo de herramientas, la que refleja un importante incremento en su

uso.

Por

otra parte, la Ley SOX que regula a las empresas que cotizan en la

Bolsa de Valores de los Estados Unidos de Norteamérica, y las obliga a

contar con sistemas de control interno robustos, ha propiciado que

muchas de éstas opten por implementar controles internos basados en el

Modelo COSO, mismo que considera dentro de los elementos de control a

los procesos de autoevaluación o CRSA (Control Risk Self Assessment),

dentro del que incluimos al monitoreo, el cual se puede llevar a cabo

mediante el diseño y uso de procedimientos automatizados. En

consecuencia, el desarrollo de este concepto ha traído grandes

beneficios en los últimos años, tanto a las áreas operativas, como a la

propia área de auditoría, por lo que consideramos importante compartir

estas experiencias.

La

auditoría de monitoreo continuo está compuesta de procedimientos de

auditoría automatizados, diseñados para recabar información en línea

directamente de las bases de datos de los sistemas de información, con

el propósito de evaluar las operaciones de la organización y el grado de

cumplimiento de la normatividad externa e interna.

Su

implementación consiste en la evaluación del control interno de las

operaciones para identificar riesgos, y con base en estos, diseñar los

procedimientos automatizados de auditoría, que permitan formular

propuestas para administrar estos riesgos y realizar revisiones

periódicas a estas operaciones, para vigilar su cumplimiento tanto por

la misma área como por auditoría interna.

A juicio del auditor en TI se seleccionan las herramientas que mejor se adapten al tipo de sistema que se va a auditar.

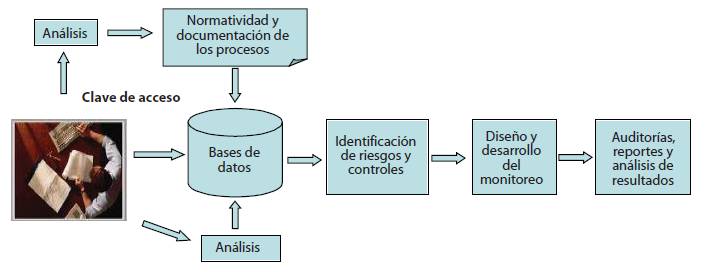

A continuación se presenta el funcionamiento conceptual de este tipo de auditorías (gráfica 1).

Desarrollo del monitoreo

La gráfica 2 presenta los elementos y las actividades a realizar para desarrollar el esquema de monitoreo continuo.

Para

iniciar los trabajos se debe contar con auditores de perfil informático

y experiencia en el proceso a revisar, así como una capacitación

continua sobre herramientas y lenguajes informáticos, ya que, por lo

general, es necesario conectarse a las bases de datos que contiene la

información a revisar. Asimismo, se requieren auditores financieros u

operacionales de preferencia con la especialidad de los procesos a

revisar, para dirigir y explotar al máximo la información.

Adicionalmente,

se necesita acceso a la red, licencias de software y claves de usuario

con permisos de consulta a los sistemas. Lo anterior, permite mantener

independencia del área de auditoría, respecto de las áreas usuarias e

informáticas, al tener acceso directo a los lugares donde se almacena la

información. Una vez satisfechas estas condiciones, se deben realizar

las actividades siguientes:

Análisis del proceso seleccionado e identificación de riesgos.

Es

importante evaluar y conocer el proceso para identificar los riesgos y

los puntos de control que los mitiguen. Asimismo, la normatividad que

regula el proceso para ser incluida en el análisis realizado, ya que

contiene las condiciones a las que se apega el proceso y las

desviaciones que pueden convertirse en excepciones, debilidades o

deficiencias de control.

Definición y diseño de monitoreo.

Una

vez identificados los riesgos, se puede realizar el modelo conceptual

del monitoreo, a partir de las debilidades identificadas y contemplando

los controles existentes en el proceso.

Posteriormente,

se diseña el monitoreo en sí, analizando el procesamiento y la

arquitectura de la información, así como el registro informático de las

operaciones. A partir de todo lo anterior, se desarrollan los

procedimientos automatizados, determinando las consultas a realizar y

los parámetros a cumplir.

Obtención de herramientas informáticas.

Una

vez concluido el diseño, se puede identificar la herramienta a utilizar

de manera individual o combinada. A continuación se mencionan algunas:

—Paquetes de auditoría (ACL, IDEA Fastsearch, etcétera).

—Módulo de auditoría de SAP (AIS).

—Herramientas de extracción y análisis de información

(Business Objects, Access, etcétera).

—Paquetería genérica (Microsoft Office).

—Utilerías de bases de datos (Oracle, SQL Server, etcétera).

—Lenguajes de programación (C++, ABAP de SAP, Visual

Basic, etcétera).

Desarrollo de aplicaciones.

Una

vez seleccionadas las herramientas y diseñado el monitoreo, se procede a

construir la aplicación y crear los procedimientos automatizados de

auditoría, realizando las pruebas sistémicas correspondientes.

Liberación del monitoreo.

Al

concluir el desarrollo, se deben realizar las pruebas operativas

necesarias a los procedimientos creados, con la finalidad de verificar

la oportunidad y la operación, adecuarlas según sea el caso y capacitar

al personal sobre la operación de la solución desarrollada.

Puesta en producción.

Finalmente,

los procedimientos se ponen a disposición de las áreas operativas y de

los auditores para que los utilicen en el desarrollo continuo de sus

revisiones.

Procedimiento general para la ejecución de auditorías de monitoreo

Una

vez liberado el sistema de monitoreo, se realizan revisiones periódicas

sobre la información de los sistemas, desarrollando las siguientes

actividades:

Ejecución de procedimientos automatizados de monitoreo sobre la totalidad de las operaciones. Esta

actividad es utilizada, principalmente, para obtener la información del

universo y poder detectar posibles desviaciones o indicios de

deficiencias de control de acuerdo a los monitoreos realizados.

Determinación del alcance de la auditoría. Una

vez definido el universo, se seleccionan las operaciones o las

condiciones de los registros a las que se les darán énfasis durante la

revisión. Lo anterior con la finalidad de acotar las transacciones a

revisar y cumplir con los objetivos y alcances planteados en la

auditoría.

Obtención de reportes de cumplimiento normativo o desempeño de las operaciones. Esto

se refiere a la obtención de la información a evaluar para verificar el

cumplimiento normativo o el correcto desempeño de las actividades por

parte de las áreas operativas.

Análisis de los reportes e investigación de causas. Se

documenta y se integra el análisis de los componentes del problema

hasta determinar la causa que originó la desviación, para lo cual es

necesario definir el problema, determinar el impacto, la evidencia y,

con base en la causa, determinar la recomendación que elimine la causa y

nos ayude a eliminar o administrar el riesgo y, por consiguiente, a

acabar con el problema. Si las desviaciones detectadas no fueron

corregidas

durante la auditoría, se formalizan las recomendaciones correspondientes.

Seguimiento de las acciones de corrección, prevención y mejora. Se

ejecutan los procedimientos automatizados para verificar que se hayan

realizado las correcciones necesarias en los controles y que los errores

detectados sean subsanados.

La

aplicación de estos procedimientos debe tener una periodicidad

determinada, principalmente por la naturaleza y riesgos de las

operaciones revisadas, misma que puede ser establecida por el historial

de hallazgos y las tendencias que han presentado estas operaciones.

Algunos

ejemplos de las transacciones que son susceptibles de verificar por

este método, las cuales dependen de las operaciones de cada negocio,

pueden ser:

Nóminas y recursos humanos. Cálculo

de la nómina y descuentos al personal, su registro contable y depósito

bancario en cada una de las cuentas de los empleados; número de jornadas

laboradas y pagadas; tiempo extra; préstamos y su recuperación;

viáticos, personal en nómina, controles de asistencia, jubilaciones,

liquidaciones, y otros conceptos.

Adquisiciones e Inventarios. Disponibilidad

presupuestal; solicitudes de cotización enviadas y recibidas; tendencia

de precios; adquisiciones por año, proveedor, grupo y tipo de compras y

comprador; por tipo de compra, modificaciones a pedidos; anticipos,

pagos, devoluciones, circulación de saldos, etcétera.

Almacenes. Recepción

de bienes, de acuerdo con lo solicitado, movimientos de los bienes en

el almacén, antigüedad del inventario, identificación de bienes de lento

movimiento y situación de las mercancías en tránsito, etcétera.

Contabilidad y Finanzas. Desviaciones

en la aplicación contable; comparación de importe entre montos

contratados y pagados; transferencias y posiciones de caja;

conciliaciones bancarias, validación del cálculo de la depreciación y

amortizaciones, ministración de fondos, control de inversiones y

rendimientos por instrumento financiero, etcétera.

Beneficios

Identificación de riesgos. Diagnóstico

oportuno del riesgo a que están sujetas las operaciones de la

organización, ya que se analiza el proceso y la normatividad

correspondiente.

Cobertura total del universo a revisar y en menor tiempo. Es

posible revisar todas las transacciones realizadas, directamente, en

los registros del sistema, lo cual se ejecuta rápido y se obtienen

reportes de excepciones para su análisis.

Efecto disuasivo al tener presencia vía electrónica en las áreas de registro de los centros de trabajo. Derivado

de la oportunidad creada al revisar la mayor cantidad de transacciones y

el tiempo reducido, se actúa rápido para solucionar la desviación. Los

usuarios, al percatarse de esta situación, ponen más atención a las

labores que realizan. En el caso de la Banca existen desarrollos que

reportan excepciones en línea al momento que se generaba en cualquier

área ó sucursal, proporcionando alertas para su atención inmediata; por

ejemplo, préstamos, cambios de moneda por arriba de los límites

permitidos, etcétera.

Enfoque de procesos. Permite

revisar las operaciones desde su inicio hasta su conclusión,

privilegiando el cumplimiento normativo y validando la efectividad y

eficacia del proceso.

Mayor oportunidad y credibilidad en la detección de posibles desviaciones, abandonando en lo posible el muestreo. Este

esquema permite evaluar, de modo rápido, el universo y enfocarse a las

desviaciones, lo cual hace que disminuya la utilización del muestreo

estadístico como base de la revisión y para la elaboración de

conclusiones.

Incrementa la independencia del auditor respecto de las áreas, tanto informáticas como usuarias. Al tener acceso directo a la información, los auditores no tienen que esperar que las áreas usuarias o informáticas la envíen.

Mayor seguridad, precisión y objetividad en los resultados. Debido

a que los procedimientos son automatizados garantizan que los

resultados mostrados son los registrados en el sistema auditado.

Proporciona información para la ejecución de auditorias especificas. Mediante este esquema se puede dirigir la selección de la información por alguna característica en particular.

Valor agregado a las revisiones y a la función. Los

hallazgos y la precisión que se puede tener de las desviaciones,

permiten que la función de auditoría agregue mayor valor, mediante una

mejor determinación de las causas que las originaron derivado del

análisis del problema, según se comentó en párrafos anteriores.

El

auditor deberá estar al tanto de los cambios que se realicen a los

sistemas, para evitar que los procedimientos automatizados se vuelvan

obsoletos, al perder la compatibilidad con las nuevas versiones de

sistemas. En este caso, el auditor deberá participar en los grupos de

trabajo que realicen las modificaciones a los sistemas, con el propósito

de conocer los cambios a éstos y verificar en que grado afectan los

controles establecidos originalmente y, si es necesario, proponer

nuevos, así como modificar los procedimientos automatizados de

auditoría.

Conclusión

Las

áreas de auditoría deben enfatizar en evolucionar al mismo ritmo

tecnológico que lo hacen sus empresas y continuar creando los esquemas y

mecanismos necesarios con el apoyo de las tecnologías de información

para mantener la independencia de las áreas usuarias e informáticas.

Para

lograr lo antes descrito, el auditor, entre otras herramientas de

apoyo, cuenta con el esquema de auditoría de monitoreo continuo de las

operaciones, cuyo concepto puede aplicarse en cualquier organización,

sin importar el tamaño de ésta o las tecnologías de información que

utiliza.

Las

grandes ventajas de este esquema son que se aplica con mayor

oportunidad a todo un universo para determinar las excepciones a

revisar, lo que redunda en un mejor análisis y en la eficacia y

eficiencia del trabajo del auditor.

C. P. Héctor Aguiñaga Pérez

C. P. Estanislao Sánchez y López

Ing. Gabriel Iñesta Ocampo

Fuente: Revista Contaduría Pública www.contaduriapublica.org.mx del Instituto Mexicano de Contadores Públicos www.imcp.org.mx

No hay comentarios:

Publicar un comentario